徐令予博客

考槃在涧,硕人之宽。独寐寤言,永矢弗谖。考槃在阿,硕人之薖。独寐寤歌,永矢弗过。考槃在陸,硕人之轴。独寐寤宿,永矢弗告。量子通信被黑何时了,漏洞知多少?

年初,上海交通大学研究团队成功破解“量子通信”的消息在互联网上激起了一片浪花。该消息在观察者网转载后,24小时之内点击破15万,评论数超过3百条。一个科研项目、一个国家级的工程受到公众的关注是件好事。但是由于诸多原因,公众对“量子通信”存在许多误解和疑虑,深入的科普和耐心的引导仍是当务之急。

“量子通信”被破解看似意料之外,实在情理之中。“量子通信”被破解其实一点也不奇怪,问世以来它被黑客虐了已经不知有多少回,这既不是第一次,更不会是最后一回。

“量子通信”被黑何时了,漏洞知多少?这还真不是杞人忧天,上海交大破解团队的论文就是这么说的:“然而,我们希望在此提供的主要信息是,当我们认为MDI-QKD已经是一个非常成熟且商业化的解决方案时,可能存在许多其他未发现的物理漏洞。”

“量子通信”被破解是好事还是坏事?这得看对谁而言。此事对于“量子通信”的科学研究工作可能是好事,破解-反破解本是量子通信科研的重要组成部分,失败和教训是科学成长的维它命。但是“量子通信”被破解对于工程项目绝对是悲剧了。

“带病上岗”的京沪量子通信干线究竟该怎么办?昨天,量子通信工程建设方通过“墨子沙龙”紧急补漏,声称:“正如我们公开在预印本arXiv上文章中已经深入讨论了的,我们通过进一步理论分析和实验设计,证明了针对这一漏洞的窃听方案可以通过在源端(我们的实验系统已经内置了30dB隔离度)增加更高对比度光隔离器来解决,从而保证量子密钥分发的安全性。”但是论文的原文说的正好相反:“很显然,攻击者的激光功率不受限制的话,即使采用隔离保护,Eve总能够破解MDI-QKD系统”(apparently with infinite laser power, Eve will always be able to hack MDI-QKD systems even with the isolation protection.)

这两者之间总有一个是错的吧?让我们退一步,就算已经找到了切实可行的解决方案。此条干线上数以百计的光量子发射源要不要都更换?设备更换后肯定会影响整体运行性能,系统参数的联调估计也不是件容易的事。其结果必然使“量子通信”的硬件设备变得更复杂更昂贵,增加的经费开支由谁来买单?京沪干线上自觉自愿的付费客户本没有几个,还要他们负担额外的开支绝对说不过去。那么只能再一次啃政府,量子通信工程从头到底由政府包建设、包运营,现在再要加上包修理,反正蚤多不痒、债多不愁。

早知今日何必当初,如果量子通信仅局限在实验室中,上述所有问题都立马消失。核心技术的进步来自于实验室,这次发现的“量子通信”的安全隐患就是在实验室中,而不是在京沪量子干线上。科技可以在试错中进步,但是工程项目绝不能在试错中前行。

量子通信离开工程建设的可行性要求差之甚远。量子通信工程的技术基础是美国科学家在1984年制定的BB84协议,BB84是前互联网时代留下的技术化石,这种点到点的通信协议完全不具备组成复杂多变网络结构的可能。最近科大国盾在网上晒出了一份《量子保密通信技术白皮书》,看了其中关于量子保密通信组网部份,里面除了术语的堆砌,实在是空洞无物。量子通信组网连“纸上谈兵”的水平都够不上,只能算是“梦中谈兵”这一层级。大概是为了赶科创板上市,已经到了慌不择路、饥不择食的地步,实在令人失望。

量子通信工程中密钥协商分发的最大距离不超过百公里,远程量子通信工程必须使用可信中继站技术。可信中继站中密钥以明文格式接触连网的计算机,给量子通信工程带来极为严重的安全隐患。使用卫星作量子密钥分发的技术尚在实验阶段,事实上它很难跨越“最后一公里”这个技术障碍,本质上这还是被卡在中继技术的死穴里。

量子通信的BB84协议早在1984年就提出了,三十多年过去了,这样一个漏洞百出、技术上不成熟又没有多大实用价值的量子通信能混迹于江湖靠的是一张护身符——“量子通信”可以保证通信的无条件安全。其实“量子通信”在理论上的无条件安全性都是存疑的,“量子通信”工程的无条件安全性又何从说起?物理与工程之间有本质的区别,绝不能把物理原理中的理想结果偷换成工程指标。

著名物理学家费曼说过,“所有的物理定律都是对现实世界的近似,模型和现实之间永远存在无法磨灭的微小差异。”费曼之所以在这里使用“微小差距”,是为了强调现实与理论这二者之间的差距无论用什么方法都是无法完全消除的,是“永远”也无法磨灭的。

原理与现实之间永远存在无法磨灭的微小差异,这个微小差距对于大多数工程项目也许影响有限,但对于密码工程却可能是致命的。因为一个几百位的密钥,只要有几位被泄漏,就可能导致整个传输的密文被破解。

这次的“量子通信”被破解是每传送十个密钥有六个被破解,这六个密钥中的每个密钥的所有位都被黑客全部破解全部锁定,而通信的接收方仍一无所知。这简直是密码领域的天方夜谭,怪不得有好几个密码学界的朋友向我询问消息的可靠性,他们都不敢相信真有这回事。

在密码系统里,密钥全身必须包裹得严严实实一丝不露,连中东妇女那种只露二只眼睛的衣饰都是完全不合格的,而我们“量子通信”上传输的密钥却赤身裸体一丝不挂,连比基尼都忘了穿。这种“量子通信”密码工程究竟又有多少人敢于使用?

物理原理给出的结果都是在满足许多苛刻条件的理想环境下才能成立,在现实世界中,在工程实施时这些条件都是无法完全满足的,即使要部分满足这些条件,工程的代价也会高到无法忍受。工程都是性能和代价的折衷和优化,“量子通信”工程一定也逃脱不了这个规律,无条件绝对安全的“量子通信”在现实中是根本不存在的,注定也得把“猫捉老鼠”的游戏继续玩下去。这次“量子通信”被“注入锁定”方式破解就是一个最好的证明。

说到底,信息安全技术的发展史就是一场“猫捉老鼠”的斗争史。传统密码技术如此,“量子通信”最多也只能是如此。但是基于数学原理用软件技术实现的传统密码在兼容性、效率和性能价格比各方面都远远优于“量子通信”,失去了“无条件安全”这张护身符的“量子通信”又有什么资格与传统密码一较高下?

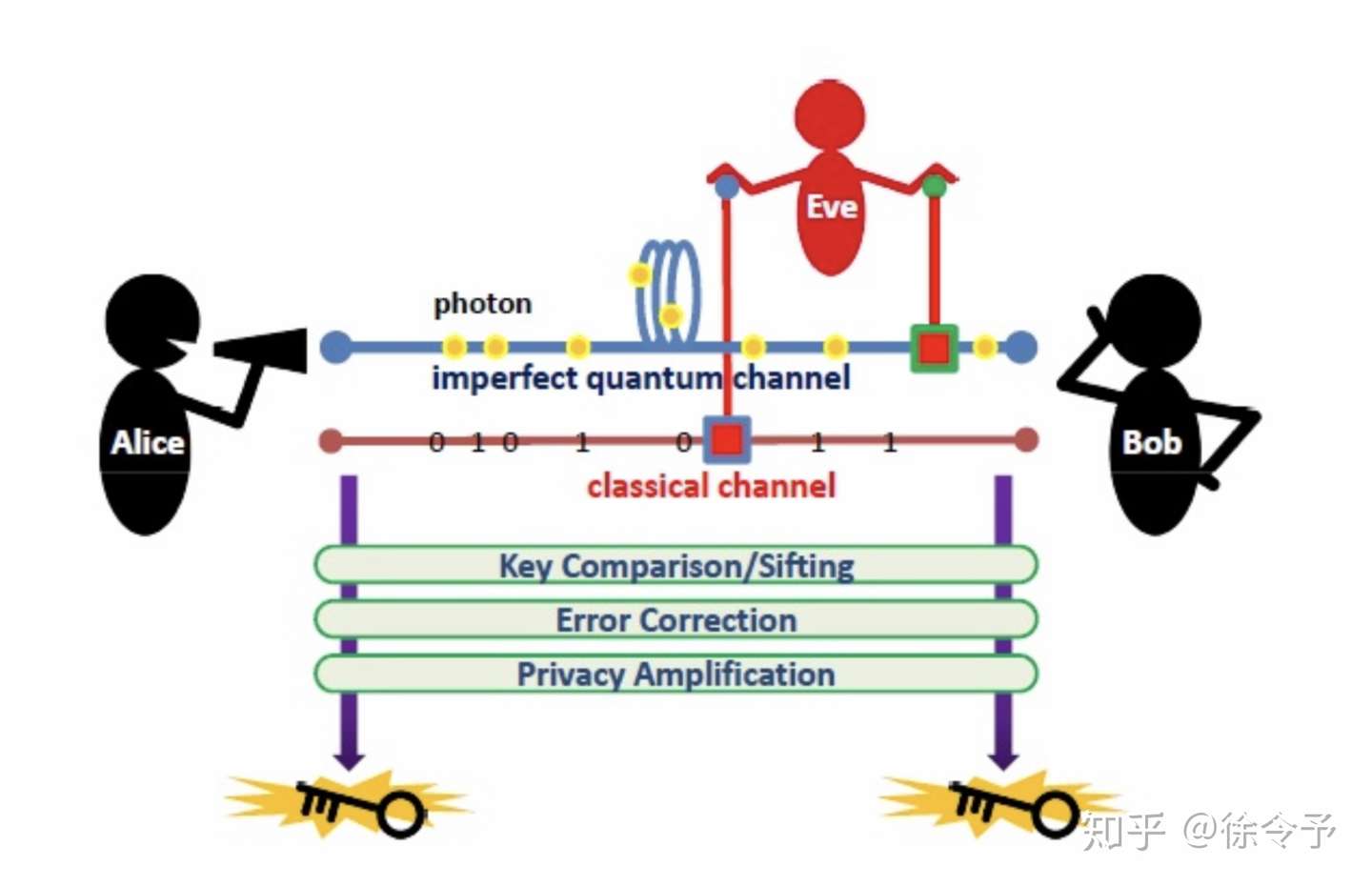

目前大多数实验室和工程建设中的“量子通信”并不是保证通信安全的独立完整的密码系统,密码系统的核心是加密解密的算法,“量子通信”使用的都是传统对称密码的加密解密算法。“量子通信”也与量子纠缠毫无关系,它们其实只是利用量子偏振态为通信双方协商获得密钥的一种硬件技术,简称“量子密钥分发”技术。

“量子密钥分发”基于量子物理的量子不可克隆原理,保证密钥传送过程中如果有窃听必被发现,追求密钥分发环节的保密性。许多人把通信保密性错认为就是通信的安全性。当然通信安全一定要求通信内容的保密性,但是只有通信的保密性并不等于通信就是安全的。通信的安全性有着比保密性更高更强的要求,它不仅要求通信双方传送的内容不能被任何第三者知道,还要确认收发方各自的真实身份,还必须确认通信内容的完整性和不可篡改性,另外还要保证通信的稳定性和可靠性。所以通信的安全性至少应该包括通信的保密性、真实性、完整性、和可用性。

由此可知,所谓的“量子通信”可以保证通信的无条件安全是没有任何科学依据的,这种宣传实在错得太离谱了。这些道理都是密码学常识,我也劝说了多次,但是装睡的人是唤不醒的。

事发后没几天,[权威发布]潘建伟等科学家关于量子保密通信现实安全性的讨论一文中还在宣传:学界将这种安全性称之为“无条件安全”或者“绝对安全”,它指的是有严格数学证明的安全性。20世纪90年代后期至2000年,安全性证明获得突破,BB84协议的严格安全性证明被 Mayers, Lo, Shor-Preskill等人完成[2-4]。

该文所引的有关量子保密通信安全性的论文都是十多年前的论文,为什么不敢引用最近这几年的相关论文呢?如果这个问题真的已有定论,为什么最近几年美国和日本的量子通信专家权威仍有不少质疑量子保密通信安全性的论文呢?

这些新的论文尽管在量子保密通信的理论安全性的分析评估方法上存在分歧和争论,但是专家们的认识有一点是共同的:量子保密通信离开“信息理论级安全”差距甚远。

Horace P. Yuen(美国西北大学电子和物理系教授,1996年获得国际量子通信奖,2008年他又获得了IEEE光子学会的量子电子奖。)是量子通信安全领域国际上公认的学术权威,他对QKD安全性发表了一系列重量级论文,受到了国际上不少同行的支持。Yuen教授2016年发表在IEEE上的论文:《量子通信安全性》,受到日本等国量子通信专家的赞同和支持[1]。为什么中国的同行们对此一字不提呢?难道Yuen教授也是你们眼中的“民科”吗?文过饰非,顺我者昌、逆我者亡,这难道是一个科学家应持的正确态度吗?

通信安全是一个很大很复杂的大系统,大多数人都是门外汉,量子实验物理学家也不例外。有关通信和信息安全还是要向通信密码学界的专家学者们虚心学习,别再张口就是无条件安全之类的说教了,这样做只能是害人又害已。

半年多前,我的一位密码学界的专家朋友转发了一篇谈安全和科学的论文给我[2],初初看了一下,受益匪浅。好文章不能独享,特把文章地址发于下,有兴趣的可以读读。希望有关专业人士都能从中受益,把通信和信息安全的认识提高到一个更新更高的水平。

参考资料

[1] Security of Quantum Key Distribution

https://ieeexplore.ieee.org/document/7403842

[2]《科学与安全,安全是科学追求的难以捉摸的目标》

https://www.microsoft.com/en-us/research/wp-content/uploads/2017/03/scienceAndSecu